filmov

tv

17.Видео уроки Cisco Packet Tracer. Курс молодого бойца. DMZ

Показать описание

17.Видео уроки Cisco Packet Tracer. Курс молодого бойца. DMZ

13.Видео уроки Cisco Packet Tracer. Курс молодого бойца. OSPF

Компьютерные уроки/Уроки Cisco/CCNA 200-301 (часть1) Урок 17 (подключение по консоли)...

Урок 17 Cisco Packet Tracer. Протокол OSPF. Объединяем области, не подключеные физически к Area 0...

Компьютерные сети с CISCO - УРОК 17 из 250 - Настройка протокола EIGRP...

7.Видео уроки Cisco Packet Tracer. Курс молодого бойца. EtherChannel

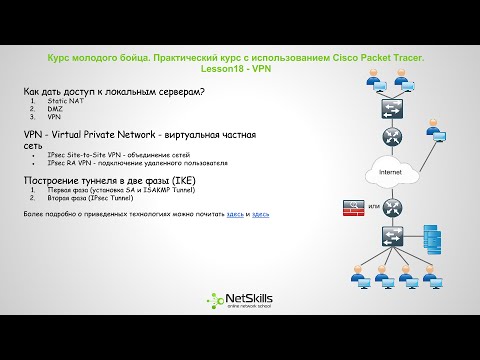

18.Видео уроки Cisco Packet Tracer. Курс молодого бойца. VPN

16.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Cisco ASA

15.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Access-List

Курс Cisco, Routing and Switching. Шаг 17 Основы настройки STP протокола на коммутаторах Cisco. p.1...

3.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Коммутатор...

12.Видео уроки Cisco Packet Tracer. Курс молодого бойца. NAT

Урок 18 Cisco Packet Tracer. Протокол OSPF. Последовательное использование виртуальных каналов...

6.Видео уроки Cisco Packet Tracer. Курс молодого бойца. STP

Курс Молодого Бойца Cisco Часть 1 2021 CCNA ITN 17.8.2 Packet Tracer – Skills Integration Challenge...

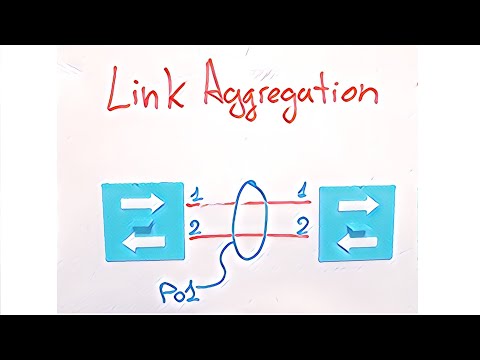

Тема 17. Агрегирование. Portchannel Etherchannel PAgP LACP

Математика это не Ислам

4.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Основы Cisco IOS...

11.Видео уроки Cisco Packet Tracer. Курс молодого бойца. DHCP

1.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Установка...

Hello World in different programming languages #programming #memes

22.Видео уроки Cisco Packet Tracer. Курс молодого бойца. WiFi

Coding for 1 Month Versus 1 Year #shorts #coding

9.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Маршрутизатор...

Комментарии

0:30:47

0:30:47

0:34:47

0:34:47

0:06:23

0:06:23

0:11:37

0:11:37

0:08:36

0:08:36

0:17:57

0:17:57

0:47:50

0:47:50

0:33:44

0:33:44

0:36:50

0:36:50

0:19:04

0:19:04

0:09:17

0:09:17

0:24:05

0:24:05

0:07:22

0:07:22

0:19:08

0:19:08

0:18:00

0:18:00

0:41:35

0:41:35

0:00:21

0:00:21

0:19:53

0:19:53

0:21:35

0:21:35

0:05:52

0:05:52

0:00:32

0:00:32

0:30:36

0:30:36

0:00:24

0:00:24

0:24:21

0:24:21