filmov

tv

Ассемблерные команды или как пользоваться Cheat Engine, x64dbg и IDA Pro

Показать описание

Сегодня я постараюсь собрать самый полный гайд по интрументам, которые помогут тебе изучить, как работает исполняемый *.exe файл изнутри.

О чем собственно речь?! Любая программа, которую ты запускаешь на своем ПК или смартфоне является машинным кодом, который состоит из 0-ей и 1-иц. И если процессор спокойно живет с этим, то человеку прочитать такое очень сложно. Для ускорения написания программ много лет назад люди изобрели язык программирования, который называется ассемблер.

Но человекам этого было мало и ассемблер казался им все еще сложным.. Потому было придумано множество других C, C++, Java, C#, Python и прочее. Но все они в разной степени переводятся в ассемблер, а потом ассемблер в процессорные команды.. В целом это и все, что нужно знать об этой чихарде..

Разные программы могут отличаться разной степенью виртуализации, но в момент запуска.. Они все выгружаются в оперативную память и там.. Они все одинаковые.

Самым доступным, для новичка, способом произвести насильственные дествия над кодом программы, является патч в райнтайме. То есть, мы пишем еще одну программу, которая ищет участок в памяти и меняет в нем код на тот, что нужен нам. Этот способ позволяет избежать различных защит, которые предпринимают авторы софта, поскольку в памяти все обнажено.

Итак, как мы выяснили, программа - это цифры, а именно нули и единицы. Так как же нам их прочитать?

Перевод машинного кода в человекочитаемый ассемблер называется дизассемблированием и для ОС Windows имеется 3 популярных программных решения. x64dbg, IDA и Cheat Engine.

Самым лучшым для новичка будет Cheat Engine, в нем есть куча фукций облегчающих поиск и редактирование.

IDA - коммерческий продукт, который является лидером, если Вы собираетесь серьезно работать в сфере кибербезопасности. Она отличается от выше упомянутых тем, что позволяет снять дамп из памяти и реверсить код статически, но это уже совсем другой уровень. Чем она будет полезна новичку, так это тем, что, отыскав нужный участок в одном из первых двух, в IDA мы сможем произвести декомпиляцию и посмотреть, как нужная нам функция выглядит на самом деле. Это потребуется, если Вы захотите вызвать ее из своей программы.

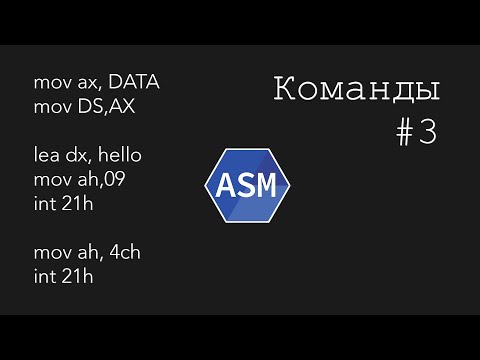

Итак, с места в карьер! Нужно запоснить основной список инструкций:

ADD - складывет 2 значения

MOV - перемещает значения

AND - логическое "И"

CMP - сравнивает на равенство

INC - инкремент "++"

JMP - переход по адресу

OR - логическое "ИЛИ"

POP - выталкнуть из стека

PUSH - поместить в стек

RET - возврат из процедуры

Все еще не понятно?! Самое главное запомнить всего 2: это CMP и JMP.

Инструкция JMP - инструкция независимого перехода, но у нее есть и собраться JE/JZ и JNE/JNZ (E = EQUAL, Z = ZERO это одно и то же, просто в разных реализациях используют либо первое, либо второе). Условный переход полностью зависит от инструкции CMP. В зависимости от исхода сравнения, она переводит ZERO FLAG (далее ZF) в состояние 1 (вкл), либо 0 (выкл).

Название ZERO FLAG проистекает из того, как происхоит сравнение CMP, она просто берет и вычетает одно значение из другого и если оно равно 0, то равенсво соблюдается.. Воот..

Этих флагов в процессоре, как у дурака фантиков, но для данного тутора нам больше не нужно..

Это 80% информации, которую нужно знать, если Вам нужно просто убрать какое-нибудь надоедливое окошко в программе.

Для тех, у кого уже очумели ручки, сделал подробный гайд в гифках, как пользоваться Cheat Engine, x64dbg и IDA Pro version7.7.220118

О чем собственно речь?! Любая программа, которую ты запускаешь на своем ПК или смартфоне является машинным кодом, который состоит из 0-ей и 1-иц. И если процессор спокойно живет с этим, то человеку прочитать такое очень сложно. Для ускорения написания программ много лет назад люди изобрели язык программирования, который называется ассемблер.

Но человекам этого было мало и ассемблер казался им все еще сложным.. Потому было придумано множество других C, C++, Java, C#, Python и прочее. Но все они в разной степени переводятся в ассемблер, а потом ассемблер в процессорные команды.. В целом это и все, что нужно знать об этой чихарде..

Разные программы могут отличаться разной степенью виртуализации, но в момент запуска.. Они все выгружаются в оперативную память и там.. Они все одинаковые.

Самым доступным, для новичка, способом произвести насильственные дествия над кодом программы, является патч в райнтайме. То есть, мы пишем еще одну программу, которая ищет участок в памяти и меняет в нем код на тот, что нужен нам. Этот способ позволяет избежать различных защит, которые предпринимают авторы софта, поскольку в памяти все обнажено.

Итак, как мы выяснили, программа - это цифры, а именно нули и единицы. Так как же нам их прочитать?

Перевод машинного кода в человекочитаемый ассемблер называется дизассемблированием и для ОС Windows имеется 3 популярных программных решения. x64dbg, IDA и Cheat Engine.

Самым лучшым для новичка будет Cheat Engine, в нем есть куча фукций облегчающих поиск и редактирование.

IDA - коммерческий продукт, который является лидером, если Вы собираетесь серьезно работать в сфере кибербезопасности. Она отличается от выше упомянутых тем, что позволяет снять дамп из памяти и реверсить код статически, но это уже совсем другой уровень. Чем она будет полезна новичку, так это тем, что, отыскав нужный участок в одном из первых двух, в IDA мы сможем произвести декомпиляцию и посмотреть, как нужная нам функция выглядит на самом деле. Это потребуется, если Вы захотите вызвать ее из своей программы.

Итак, с места в карьер! Нужно запоснить основной список инструкций:

ADD - складывет 2 значения

MOV - перемещает значения

AND - логическое "И"

CMP - сравнивает на равенство

INC - инкремент "++"

JMP - переход по адресу

OR - логическое "ИЛИ"

POP - выталкнуть из стека

PUSH - поместить в стек

RET - возврат из процедуры

Все еще не понятно?! Самое главное запомнить всего 2: это CMP и JMP.

Инструкция JMP - инструкция независимого перехода, но у нее есть и собраться JE/JZ и JNE/JNZ (E = EQUAL, Z = ZERO это одно и то же, просто в разных реализациях используют либо первое, либо второе). Условный переход полностью зависит от инструкции CMP. В зависимости от исхода сравнения, она переводит ZERO FLAG (далее ZF) в состояние 1 (вкл), либо 0 (выкл).

Название ZERO FLAG проистекает из того, как происхоит сравнение CMP, она просто берет и вычетает одно значение из другого и если оно равно 0, то равенсво соблюдается.. Воот..

Этих флагов в процессоре, как у дурака фантиков, но для данного тутора нам больше не нужно..

Это 80% информации, которую нужно знать, если Вам нужно просто убрать какое-нибудь надоедливое окошко в программе.

Для тех, у кого уже очумели ручки, сделал подробный гайд в гифках, как пользоваться Cheat Engine, x64dbg и IDA Pro version7.7.220118

Комментарии

0:07:42

0:07:42

0:19:22

0:19:22

0:11:13

0:11:13

0:00:15

0:00:15

0:54:43

0:54:43

0:05:52

0:05:52

0:19:34

0:19:34

0:27:43

0:27:43

0:09:17

0:09:17

0:31:54

0:31:54

0:15:18

0:15:18

0:00:16

0:00:16

1:17:17

1:17:17

0:21:54

0:21:54

0:21:24

0:21:24

2:51:13

2:51:13

0:21:04

0:21:04

0:09:34

0:09:34

0:03:27

0:03:27

0:08:59

0:08:59

0:47:13

0:47:13

0:32:20

0:32:20

1:17:41

1:17:41

0:14:07

0:14:07