filmov

tv

Reverse Engineering IoT Kameras – Pi and More 10½ - Uni Stuttgart - 24. Februar 2018

Показать описание

Vortrag von Philip Huppert bei Pi and More 10½ - Uni Stuttgart - 24. Februar 2018

---

Der Import günstiger Hardware aus Asien ist einfacher als je zuvor. Webshops

bieten ein breites Sortiment an Internet of Things (IoT) Gadgets an, etwa

Leuchten, Staubsauger, oder Kameras. Obwohl diese Geräte oft auf Open Source

Technologien wie beispielsweise Linux und Busybox aufbauen, ist die eigentliche

Anwendungssoftware oftmals proprietär und an herstellerspezifische Apps und

Cloud-Dienste gebunden.

Dieser Vortrag gibt eine Einführung in das Reverse Engineering von IoT-Geräten

am Beispiel der Guudgo GD-SC03 Kamera. Dabei werden grundlegende Methoden wie

Netzwerkanalyse, Erlangen einer root-Shell, Extrahieren von Daten, Knacken von

Passwörtern und Analyse von Softwarekomponenten vorgestellt. Basierend auf den

erlangten Erkenntnissen wird eine Übersicht der Softwarearchitektur der Kamera

aufgestellt. Schließlich werden eine Handvoll verschiedener Ansätze zum

Modifizieren und Verbessern der Software vorgestellt. Diese reichen vom

Konfigurieren einer simplen Firewall bis hin zum vollständigen Austausch des

installierten Systems und decken somit ein sehr breites Spektrum an Komplexität

und Aufwand ab.

---

---

Der Import günstiger Hardware aus Asien ist einfacher als je zuvor. Webshops

bieten ein breites Sortiment an Internet of Things (IoT) Gadgets an, etwa

Leuchten, Staubsauger, oder Kameras. Obwohl diese Geräte oft auf Open Source

Technologien wie beispielsweise Linux und Busybox aufbauen, ist die eigentliche

Anwendungssoftware oftmals proprietär und an herstellerspezifische Apps und

Cloud-Dienste gebunden.

Dieser Vortrag gibt eine Einführung in das Reverse Engineering von IoT-Geräten

am Beispiel der Guudgo GD-SC03 Kamera. Dabei werden grundlegende Methoden wie

Netzwerkanalyse, Erlangen einer root-Shell, Extrahieren von Daten, Knacken von

Passwörtern und Analyse von Softwarekomponenten vorgestellt. Basierend auf den

erlangten Erkenntnissen wird eine Übersicht der Softwarearchitektur der Kamera

aufgestellt. Schließlich werden eine Handvoll verschiedener Ansätze zum

Modifizieren und Verbessern der Software vorgestellt. Diese reichen vom

Konfigurieren einer simplen Firewall bis hin zum vollständigen Austausch des

installierten Systems und decken somit ein sehr breites Spektrum an Komplexität

und Aufwand ab.

---

IoT Security: Backdooring a smart camera by creating a malicious firmware upgrade

Reverse Engineering IoT Kameras – Pi and More 10½ - Uni Stuttgart - 24. Februar 2018

Wireshark Basics for IoT Hacking

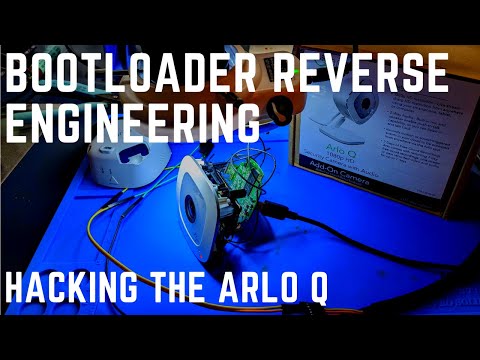

Hacking the Arlo Q Security Camera: Bootloader Reverse Engineering

Introduction to IoT Reverse Engineering V Di Giampietro

DEMO: Uncovering IoT Vulnerabilities in a CCTV Camera

Breaking a Proprietary Chinese Encryption Protocol - Hacking the VStarcam CB73 Security Camera

Push to Hack: Reverse Engineering an IP Camera

DEF CON 26 - Dennis Giese - Having fun with IoT: Reverse Engineering and Hacking of Xiaomi IoT

Statistical Attacks on Proprietary Encryption - Hacking the VStarcam CB73 Security Camera

Decrypting SSL to Chinese Cloud Servers - Hacking the VStarcam CB73 Security Camera

Discovering a Hardcoded Root Password - Hacking the VStarcam CB73 Security Camera

Hacking a Tiny Security Camera - VStarcam CB73 Firmware Extraction

#HITB2016AMS CommSec Track D1 Applying Regulatory Data to IoT RF Reverse Engineering Marc Newlin

IoT Hardware Hacking Walk-Thru: Part 3

IoT Hardware Hacking Walkthrough: Part 3

Hacking a Motorola Automatic License Plate Reader - Unauthenticated Video Streams

Secrets of IoT: Live hacking into a real IP camera | ITProTV Webinar Teaser

HIP18 - Talk 05 - From printed circuit boards to exploits: pwning IoT devices like a boss

Analyze IP Camera Firmware For Reverse Engineering

Reverse engineering exercises: 2

Persistent Shells and SSL Decryption - Raw Look at TP-Link Camera Hacking

Extract IP Camera Firmware For Reverse Engineering

I see you: Hacking Smart Home Cameras! by Benjamin Kearns (Lateral Security)

Комментарии

0:13:08

0:13:08

0:53:31

0:53:31

0:29:16

0:29:16

0:20:03

0:20:03

0:39:33

0:39:33

0:13:12

0:13:12

0:36:31

0:36:31

0:01:10

0:01:10

0:42:37

0:42:37

0:23:58

0:23:58

0:19:45

0:19:45

0:35:27

0:35:27

0:15:58

0:15:58

0:52:38

0:52:38

0:56:55

0:56:55

0:56:53

0:56:53

0:20:19

0:20:19

0:00:54

0:00:54

0:45:52

0:45:52

0:35:33

0:35:33

0:09:33

0:09:33

0:42:00

0:42:00

0:24:04

0:24:04

0:22:39

0:22:39